Em 30/09/2016 20:08, "Rodrigo Cunha" <rodrigo.root.rj@gmail.com> escreveu:

e consegui dados dessa pesquisa com o tcpdump com o comando:Olá srs, uma curiosidade, eu em minhas analise de laboratorio descobri uma curiosidade do tcpdump e os pacotes icmp.Fiz o teste onde eu pingava para o ip 192.168.2.9 do ip 192.168.2.3

#tcpdump -n src net 192.168.2.0/24 and dst net 192.168.3.0/24Consegui dados dessa naturesa:

19:57:22.079895 IP 192.168.2.3.33324 > 192.168.3.9.22: Flags [.], ack 177, win 362, options [nop,nop,TS val 3527610 ecr 2704381], length 0

19:57:22.080061 IP 192.168.2.3.33324 > 192.168.3.9.22: Flags [.], ack 241, win 362, options [nop,nop,TS val 3527610 ecr 2704381], length 0Porém quando fiz o caminho inverso, do ip 192.168.3.9 para o ip 192.168.2.3 com o mesmo comando:

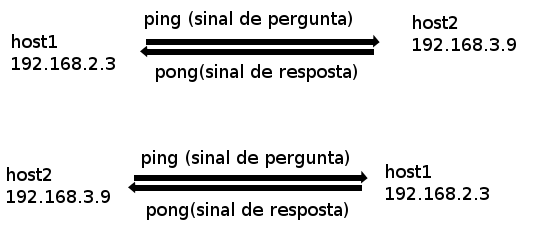

tcpdump -n src net 192.168.2.0/24 and dst net 192.168.3.0/24não recebi informações.Duvida:Quando eu envio um sinal icmp para um host esse host não deveria enviar uma resposta para quem solicitou o pacote.Desenho para ficar facil de entender:

--Atenciosamente,

Rodrigo da Silva Cunha